- Home

- LoRaWANネットワークサーバー

- ChirpstackプラットフォームとMilesightゲートウェイの統合

ChirpstackプラットフォームとMilesightゲートウェイの統合

Basic Station による Milesight ゲートウェイの統合

説明

デフォルトでは、ChirpStack v4 は Semtech プロトコルを使用するように設定されています。ベーシックステーションのサポートを有効にするには、手動設定が必要です。

このドキュメントでは、ChirpStack v4 でベーシックステーションモードを有効にし、ゲートウェイを追加し、データフローの設定と動作が正常であることを確認するための手順を説明します。

要件

- ゲートウェイモデル:現在販売されているすべてのモデルがサポートされています。このガイドでは、UG65 を例として使用しています。

- 利用可能な ChirpStack v4 環境:このガイドでは、Docker 展開を使用しています。

- 周波数帯域: EU868(このデモで使用)

設定

ステップ 1:証明書の生成

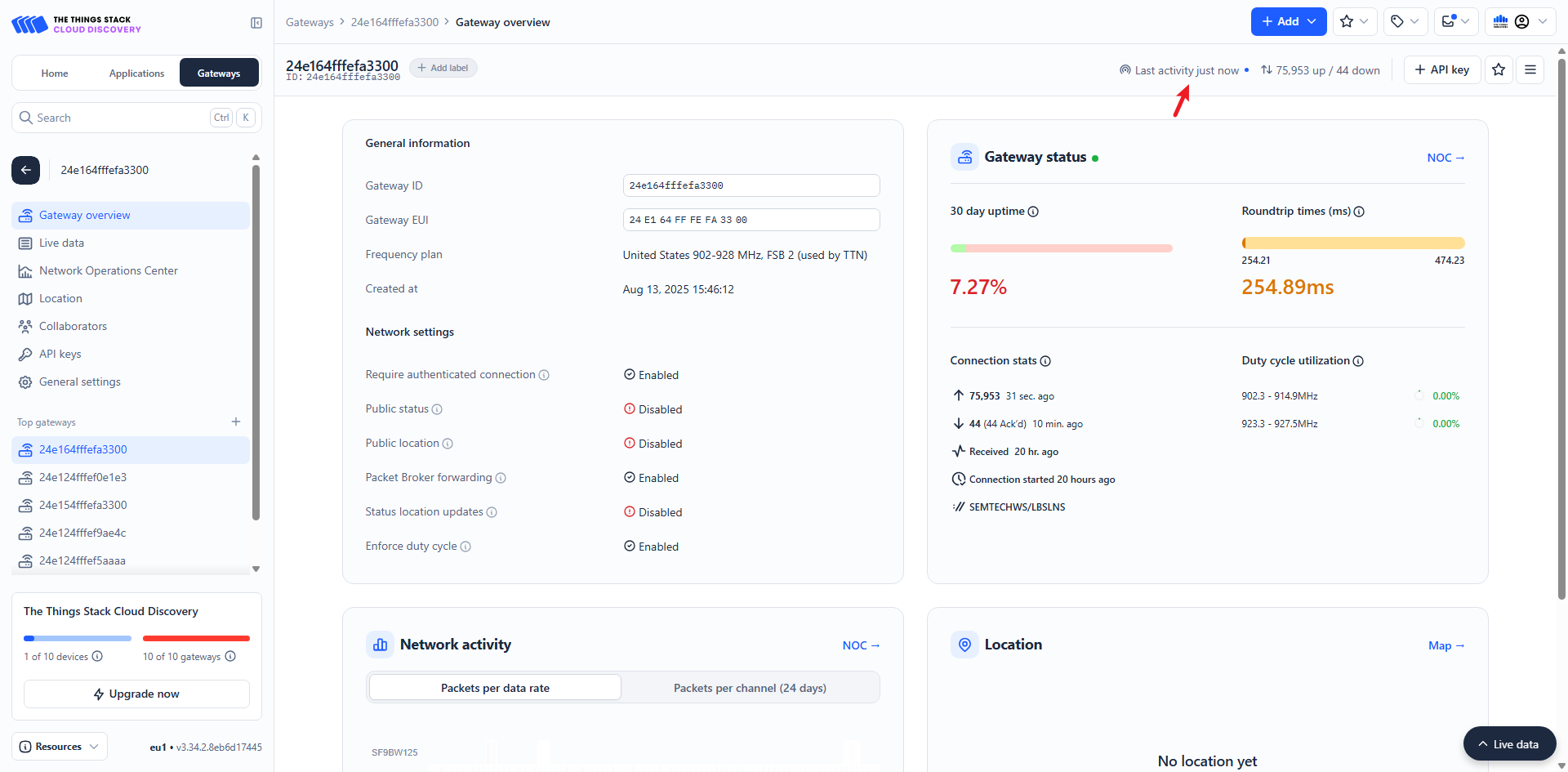

a) デバイス ID の取得

まず、ゲートウェイのデバイス ID を取得します。

操作は次のとおりです。

この値をコピーしてください。後で使用します。

b) コマンドの実行

ChirpStack v4 のデプロイメントパスが次の場合

/root/chirpstack-docker以下を実行してください。

mkdir -p /root/chirpstack-docker/configuration/chirpstack-gateway-bridge/certsそして:

cd /root/chirpstack-docker/configuration/chirpstack-gateway-bridge/certs

openssl req -new -newkey rsa:2048 -nodes -keyout key.pem -out cert.csr -subj "/CN=24e124fffef5a458"

openssl x509 -req -in cert.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out cert.pem -days 365 -sha256注意:

24e124fffef5a458 は、この例で使用されるゲートウェイ ID です。実際のゲートウェイ ID に置き換えてください。直接コピーすると、後で接続エラーが発生します。

コマンドを実行すると、certs ディレクトリに以下のファイルが作成されます:

証明書ファイルが準備できました。

ca.pem、cert.pem、および key.pem ファイルをローカルマシンにダウンロードし、以下のように名前を変更します。

ステップ 2: 設定ファイルの変更

実行

cd /root/chirpstack-docker/configuration/chirpstack-gateway-bridgeゲートウェイの周波数帯域の設定ファイルを見つけます。

ゲートウェイは EU868 を使用しているため、設定ファイルは次のとおりです。

vim または nano を使用してファイルを開き、スクリーンショットの例のように変更します。

以下の値を正確に参照してください。

これらのパスは、ホストマシンではなく、コンテナ内にあることにご注意ください。

厳密に守ってください。

tls_cert="/etc/chirpstack-gateway-bridge/certs/cert.pem"

tls_key="/etc/chirpstack-gateway-bridge/certs/key.pem"

ca_cert="/etc/chirpstack-gateway-bridge/certs/ca.pem"その他の設定ファイルはデフォルトのままにしておいてください。

ステップ3: ChirpStackにゲートウェイを追加する

以下の手順に従ってChirpStack UIで操作してください:

ゲートウェイIDに注意(正しく入力してください)

「Submit」ボタンをクリック:

ゲートウェイが正常に追加されました。

ステップ4: ゲートウェイ設定

a) 組み込みのNS機能を無効化する

以下の手順に従ってください:

ステータスが「Disconnected」と表示されている場合、機能が無効化されています。

b) 基本ステーションパラメーターの設定

以下のパラメーターを設定してください:

● URI

wss://192.168.45.224:3001 (192.168.45.224 を ChirpStack v4 サーバーの IP アドレスに置き換え、ポートはデフォルトのままにします)

● CA File(*.trust)

これはステップ1で生成された ca.trust ファイルです

● Client Certificate File(*.crt)

これはステップ1の gateway.crt ファイルです

● Client Key File(*.key)

これはステップ1の gateway.key ファイルです

Save をクリックします。

数秒後、接続ステータスが「Connected」と表示されれば、設定は成功です。

ステップ5:結果の確認

ChirpStack v4のウェブインターフェースにログインし、ゲートウェイの状態を確認します:

LoRaWANフレームタブにリアルタイムの更新が表示される場合、データリンクは正常に動作しています。

これで、ゲートウェイはBasic Stationメソッドを使用してChirpStack v4と完全に統合されました。

FAQ

Q1:同じ周波数帯を使用するゲートウェイが複数ある場合はどうすればよいですか?

A1:ChirpStack サーバーにログインし、以下を実行してください。

cd /root/chirpstack-docker/configuration/chirpstack-gateway-bridge/certsまず、2番目のゲートウェイ用の新しい証明書とキーを生成します:

openssl req -new -newkey rsa:2048 -nodes -keyout gateway1.key.pem -out gateway1.csr.pem -subj "/CN=REPLACE_WITH_OTHER_GATEWAY_ID"次に、ca.pemとca-key.pemを使用して署名します:

–以上–

関連記事

LoRaWANネットワークサーバー

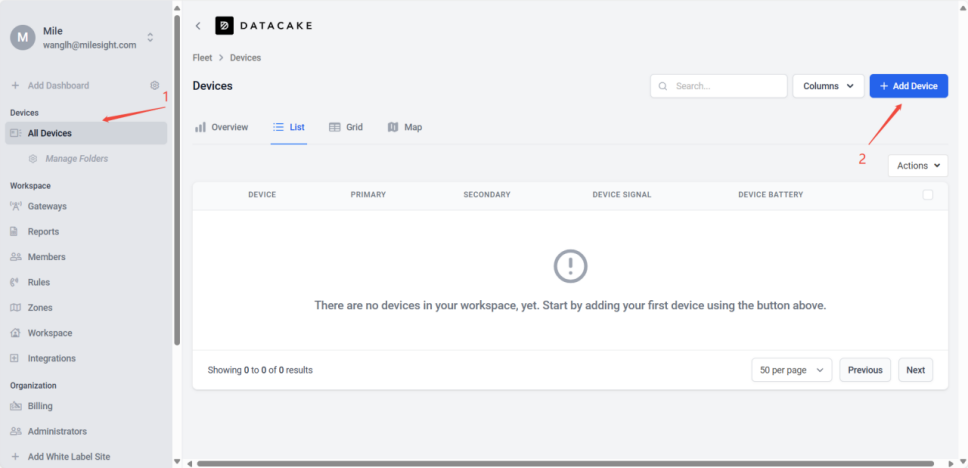

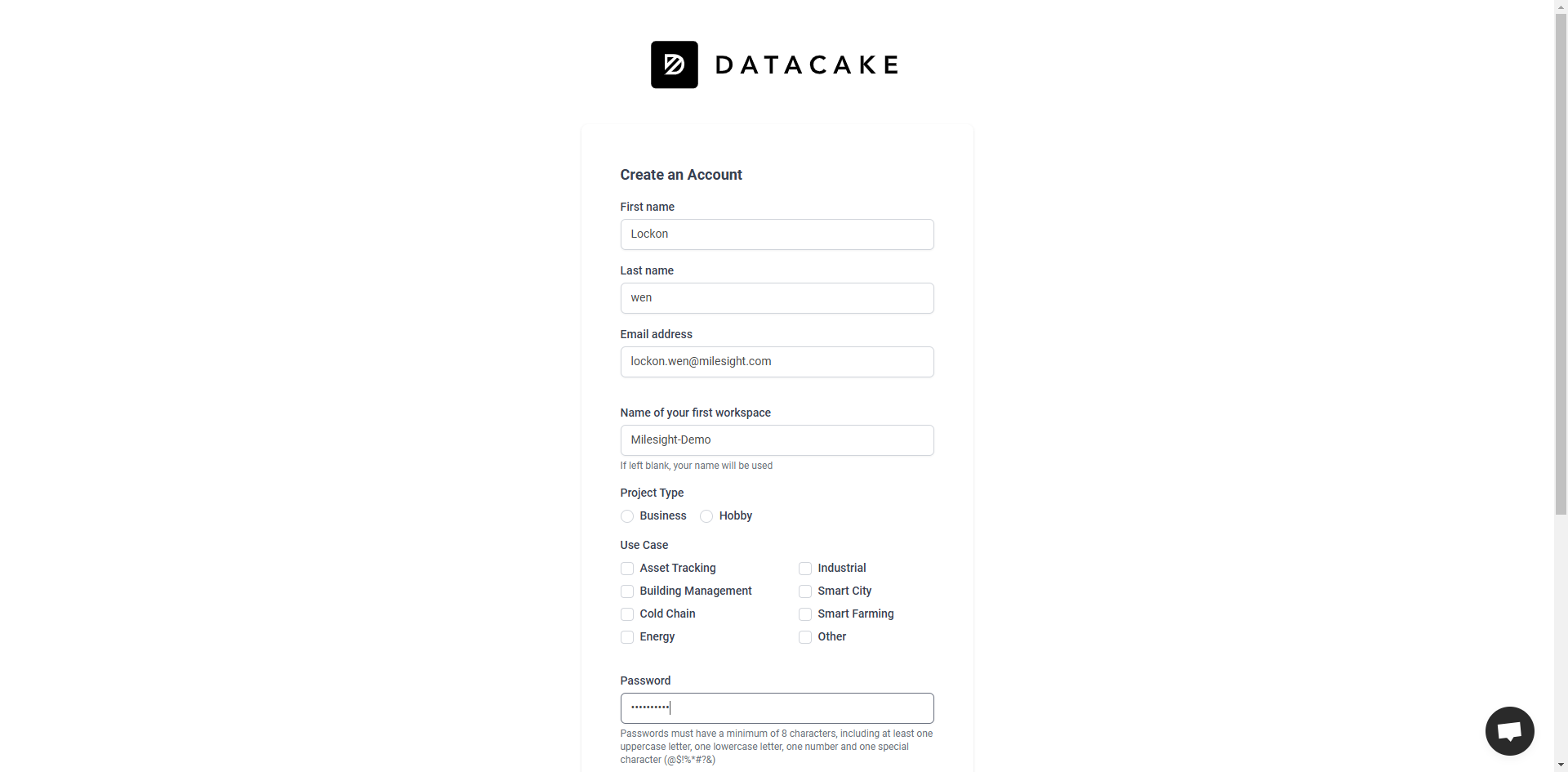

Datacake Platform-Milesight LoRaWANセンサー統合(テンプレート不要)テンプレートのないMilesightデバイスをDatacakeに追加する方法、およびそれらのデータを解析・表示する方法について説明します

Datacake Platform-Milesight LoRaWANセンサー統合(テンプレート不要)テンプレートのないMilesightデバイスをDatacakeに追加する方法、およびそれらのデータを解析・表示する方法について説明します Thinger.ioプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをThinger.ioプラットフォームに接続し、LoRaWANデバイスを例として使用する完全なガイドとデモンストレーションを提供します

Thinger.ioプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをThinger.ioプラットフォームに接続し、LoRaWANデバイスを例として使用する完全なガイドとデモンストレーションを提供します ThingsBoardプラットフォームとMilesightの統合TTIによるThingsBoardプラットフォームとMilesightの統合 HTTP統合によるTh […]

ThingsBoardプラットフォームとMilesightの統合TTIによるThingsBoardプラットフォームとMilesightの統合 HTTP統合によるTh […] Akenza プラットフォームとMilesight 統合Akenzaのクラウドソリューションは、ユーザーが異なる種類のセンサーとネットワークプロトコルを迅速に統合できるようにします

Akenza プラットフォームとMilesight 統合Akenzaのクラウドソリューションは、ユーザーが異なる種類のセンサーとネットワークプロトコルを迅速に統合できるようにします OrbiwiseプラットフォームとMilesightゲートウェイの統合UG63ゲートウェイとUG65をOrbiWiseプラットフォームに接続し、プラットフォーム上でゲートウェイからリアルタイムのセンサーデータを表示する方法について説明します

OrbiwiseプラットフォームとMilesightゲートウェイの統合UG63ゲートウェイとUG65をOrbiWiseプラットフォームに接続し、プラットフォーム上でゲートウェイからリアルタイムのセンサーデータを表示する方法について説明します ActilityプラットフォームとMilesightゲートウェイの統合LRRソフトウェアによるMilesight GatewayとActility ThingParkの統 […]

ActilityプラットフォームとMilesightゲートウェイの統合LRRソフトウェアによるMilesight GatewayとActility ThingParkの統 […] Things Industry PlatformとMilesight Gatewayの統合Milesight Gateway -ベーシック・ステーションを介したThe Things Stac […]

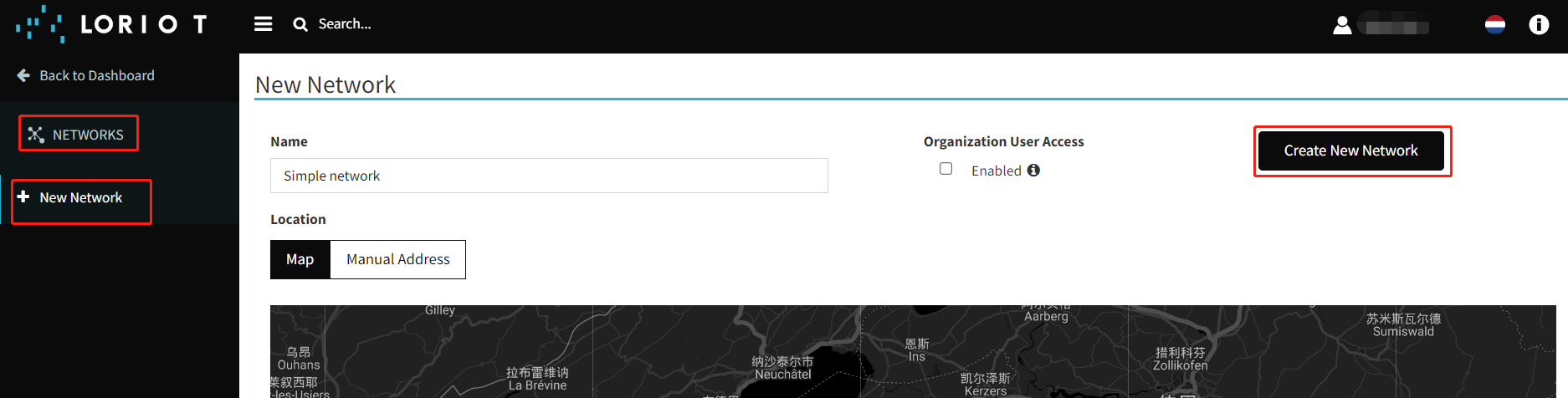

Things Industry PlatformとMilesight Gatewayの統合Milesight Gateway -ベーシック・ステーションを介したThe Things Stac […] LoriotプラットフォームとMilesightゲートウェイの統合Loriot-Milesight ゲートウェイの統合 Loriot 統合

LoriotプラットフォームとMilesightゲートウェイの統合Loriot-Milesight ゲートウェイの統合 Loriot 統合 DatacakeプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをDatacakeプラットフォームに直接統合する方法を中心に説明し、Datacakeプラットフォーム上でAM319デバイスを追加する手順を例に、完全なステップバイステッププロセスを提供します。

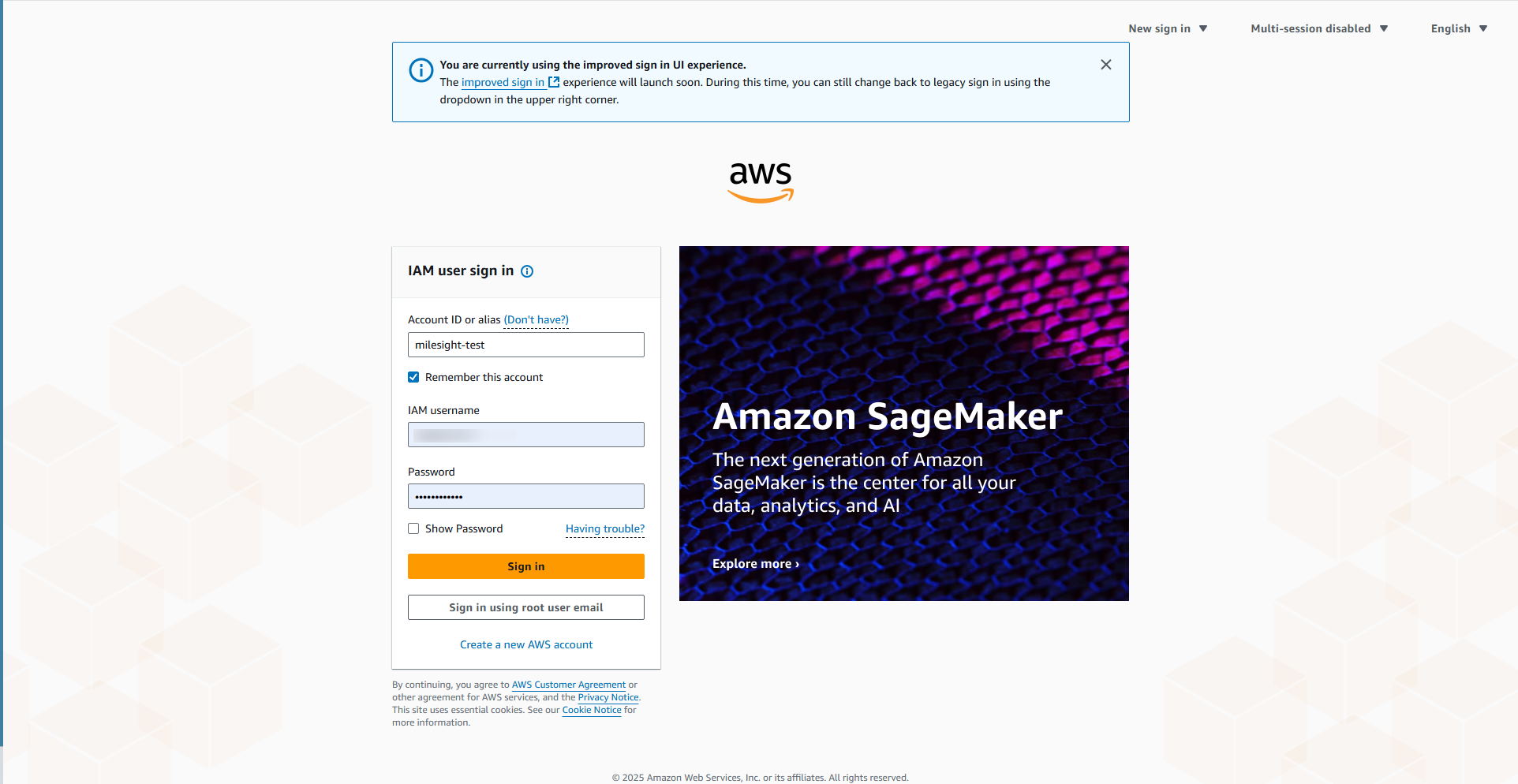

DatacakeプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをDatacakeプラットフォームに直接統合する方法を中心に説明し、Datacakeプラットフォーム上でAM319デバイスを追加する手順を例に、完全なステップバイステッププロセスを提供します。 AWSプラットフォームとZTP経由でのMilesight Gatewayの統合簡単な設定パラメータを使用して UG65 ゲートウェイを AWS IoT Core プラットフォームに接続する方法を、手順ごとに説明します

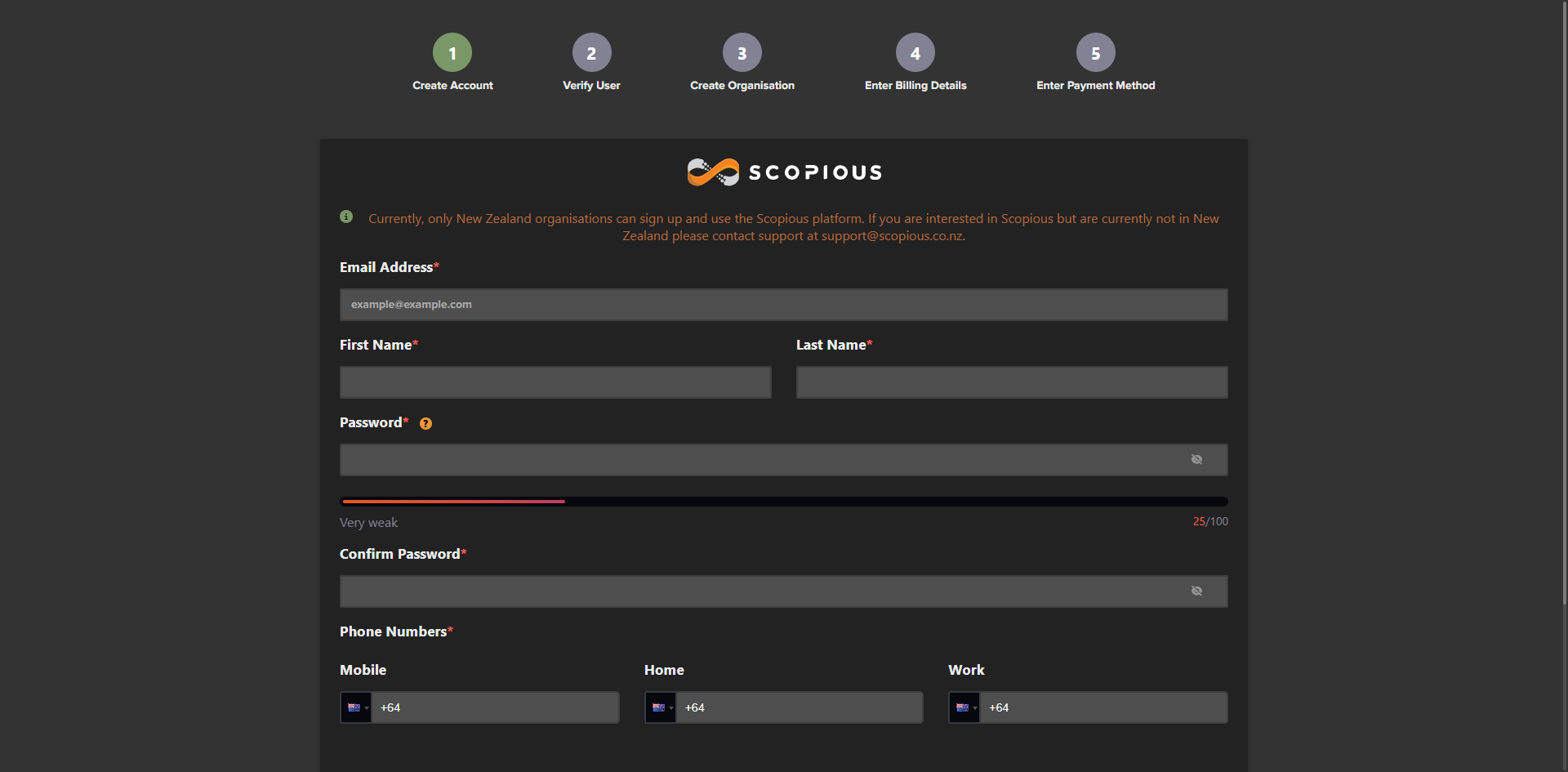

AWSプラットフォームとZTP経由でのMilesight Gatewayの統合簡単な設定パラメータを使用して UG65 ゲートウェイを AWS IoT Core プラットフォームに接続する方法を、手順ごとに説明します GowirelessプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをScopiousプラットフォームに統合する方法と、デモ用のサンプルデバイスを追加する方法について主に説明します

GowirelessプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをScopiousプラットフォームに統合する方法と、デモ用のサンプルデバイスを追加する方法について主に説明します Daizy PlatformとMilesight Gatewayの統合UG65 ゲートウェイを Daizy プラットフォームに接続し、LoRaWAN デバイスを使用する方法について、完全なガイドとデモを提供します。

Daizy PlatformとMilesight Gatewayの統合UG65 ゲートウェイを Daizy プラットフォームに接続し、LoRaWAN デバイスを使用する方法について、完全なガイドとデモを提供します。

TagoIOプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをTagoIOプラットフォームに接続し、ゲートウェイに接続されたセンサーからリアルタイムデータをTagoIOプラットフォーム上で表示する方法について説明します

TagoIOプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをTagoIOプラットフォームに接続し、ゲートウェイに接続されたセンサーからリアルタイムデータをTagoIOプラットフォーム上で表示する方法について説明します OCTOBUSプラットフォームとMilesightゲートウェイの統合UG65 ゲートウェイを OCTOBUS プラットフォーム(サードパーティの LNS、具体的には TTN プラットフォーム経由)に接続する方法、および OCTOBUS プラットフォーム上の AM319 デバイスを同期する方法について、例を挙げて説明します。

OCTOBUSプラットフォームとMilesightゲートウェイの統合UG65 ゲートウェイを OCTOBUS プラットフォーム(サードパーティの LNS、具体的には TTN プラットフォーム経由)に接続する方法、および OCTOBUS プラットフォーム上の AM319 デバイスを同期する方法について、例を挙げて説明します。 Cumulocity IoTプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをCumulocity IoTプラットフォームに接続し、Cumulocity IoTプラットフォームからAM319デバイスのデータを同期する一連のプロセスを、例として紹介します。

Cumulocity IoTプラットフォームとMilesightゲートウェイの統合UG65ゲートウェイをCumulocity IoTプラットフォームに接続し、Cumulocity IoTプラットフォームからAM319デバイスのデータを同期する一連のプロセスを、例として紹介します。 RayvenプラットフォームとMilesightゲートウェイの統合Rayvenは、産業用および企業ユーザー向けに最適化されたフルスタックIoTおよびデータインテリジェンスプラットフォームです

RayvenプラットフォームとMilesightゲートウェイの統合Rayvenは、産業用および企業ユーザー向けに最適化されたフルスタックIoTおよびデータインテリジェンスプラットフォームです Blynk プラットフォームと Milesight ゲートウェイの統合主に UG65 ゲートウェイを Blynk プラットフォーム(サードパーティの LNS、つまり TTN プラットフォーム経由)と統合する方法を紹介し、AM308 デバイスを例に、Blynk プラットフォームでの完全な設定プロセスを、リアルタイムのアップリンクデータを表示しながら説明します。

Blynk プラットフォームと Milesight ゲートウェイの統合主に UG65 ゲートウェイを Blynk プラットフォーム(サードパーティの LNS、つまり TTN プラットフォーム経由)と統合する方法を紹介し、AM308 デバイスを例に、Blynk プラットフォームでの完全な設定プロセスを、リアルタイムのアップリンクデータを表示しながら説明します。 Zoho IoT プラットフォームと Milesight ゲートウェイの統合主に UG65 ゲートウェイを使用して Zoho IoT プラットフォームに接続する方法について説明し、AM308 デバイスを Zoho IoT に追加するプロセス全体を例で紹介します。

Zoho IoT プラットフォームと Milesight ゲートウェイの統合主に UG65 ゲートウェイを使用して Zoho IoT プラットフォームに接続する方法について説明し、AM308 デバイスを Zoho IoT に追加するプロセス全体を例で紹介します。 KaaIoT プラットフォームと Milesight ゲートウェイの統合主に、UG65 ゲートウェイを KaaIoT プラットフォーム(サードパーティの LNS、具体的には TTN プラットフォームを利用)に統合する一連の動作プロセスについて説明し、Milesight AM319 を代表例として、標準的な LoRaWAN デバイスを KaaIoT プラットフォームに接続する方法を示します。

KaaIoT プラットフォームと Milesight ゲートウェイの統合主に、UG65 ゲートウェイを KaaIoT プラットフォーム(サードパーティの LNS、具体的には TTN プラットフォームを利用)に統合する一連の動作プロセスについて説明し、Milesight AM319 を代表例として、標準的な LoRaWAN デバイスを KaaIoT プラットフォームに接続する方法を示します。

ソリューション / IoT サポート

- ChirpStack V3の統合 2023年10月17日この記事では、Milesight IoTセンサー/ノードをChirpStackサーバーに統合する方法を説明します。

- ChirpStack V4の統合 2024年4月19日この記事では、Milesight IoTセンサー/ノードをChirpStackサーバーに統合する方法を説明します。

- ChirpStackとMilesightゲートウェイの統合 2025年3月12日本記事では、Milesight LoRaWANゲートウェイをChirpStackサーバーに統合する方法についてご説明します。

- ChirpstackプラットフォームとMilesightゲートウェイの統合 2025年7月1日ChirpstackプラットフォームとMilesightゲートウェイの統合