説明

Milesight ルーター UR32/UR35/UR75 は、インターネットまたは任意のパブリックネットワーク経由で送信されるデータを保護するために、IPsec サーバーと IPsec クライアントの両方をサポートしています。この記事では、Milesight ルーター間で IPsec VPN を設定する方法について説明します。

要件

Milesight ルーター UR32/UR35/UR75

設定

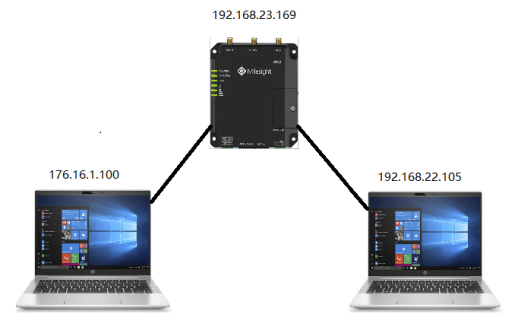

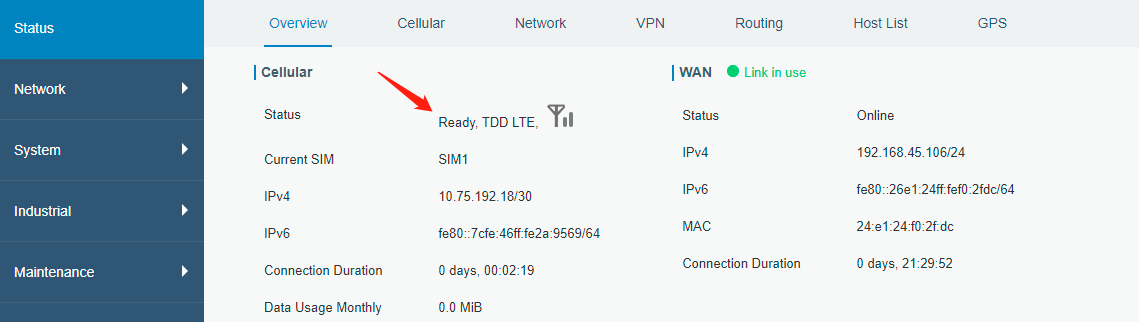

この設定例では、1台のMilesightルーターをIPsecサーバーとして、もう1台のMilesightルーターをIPsecクライアントとして使用します。サーバー ルーターにはパブリックIPアドレスが割り当てられており、2台のルーターは異なるサブネットに属している必要があります。トポロジー図は以下のように設定します:

-

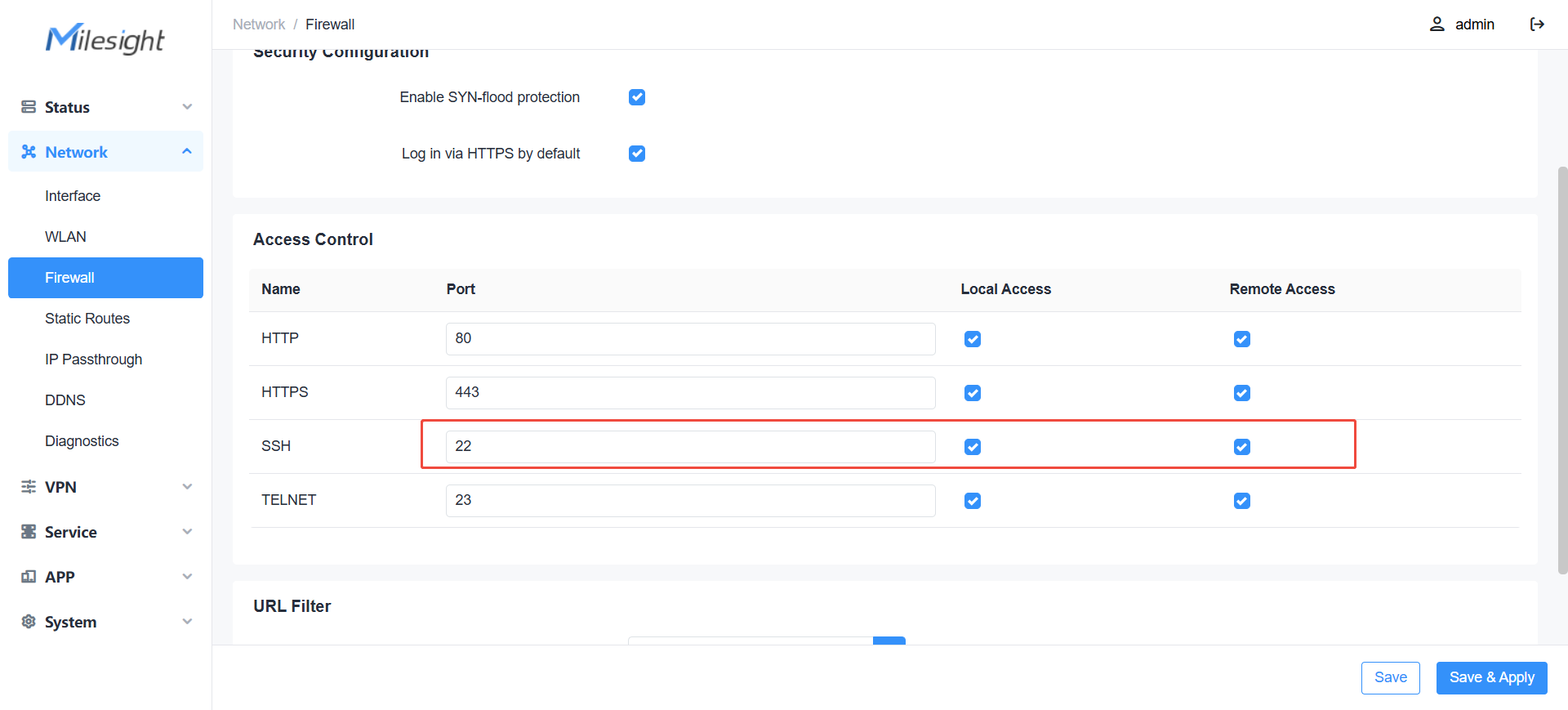

- ルーターAのNetwork -> VPN -> IPsec ServerでIPsecサーバーを設定します。

Local Subnet/Subnet Mask: サーバー ルーターのサブネット/サブネット マスク。

Remote Subnet/Subnet Mask: クライアント ルーターのサブネット/サブネット マスク。

ID Type: 認証に使用します。4 種類あります:Default、ID、FQDN、User FQDN。

- Default: なし。

- ID: IPアドレスをIDとして使用します。

- FQDN (完全修飾ドメイン名): FQDNをIDとして使用します。例: test.user.com(ホスト名またはドメイン名形式)。

- ユーザーFQDN: ユーザーFQDNをIDとして使用します。例: test@user.com(メールアドレス形式)。

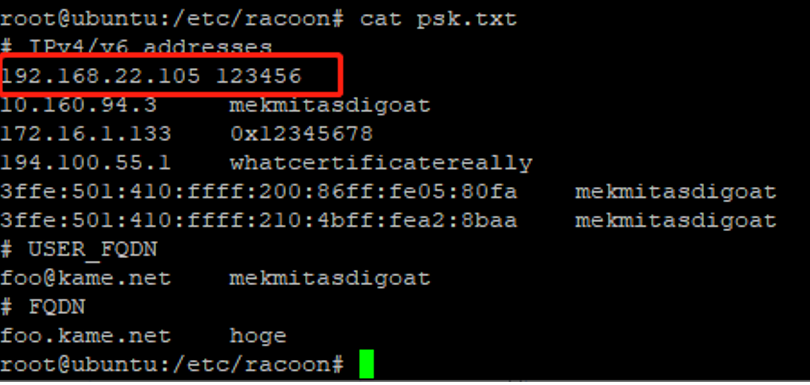

IKEパラメーターでは、ローカル認証はPSKとCAをサポートします。PSKを使用する場合、IPsecクライアントの秘密鍵としてPSKリストを追加する必要があります。

- IPsecサーバーの設定に基づいて、ルーターBのNetwork -> VPN -> IPsecでIPsecクライアントを設定します。

IPsec Gateway Address: サーバールーターのパブリックIPアドレス。この例ではルーターAのWAN IPです。

IPsec Mode/IPsec protocol: サーバーの設定と同じです。

Local Subnet/Subnet Mask: クライアント ルーターのサブネット/サブネット マスク。

Remote Subnet/Subnet Mask: サーバー ルーターのサブネット/サブネット マスク。

Local ID Type: サーバーで設定されたリモート ID タイプ。

Remote ID Type: サーバーで設定されたローカル ID タイプ。

- IPsec VPNが確立されると、Status -> VPNで接続状態を確認できます。

ルーターA:

ルーターB:

Maintenance -> Tools -> Pingに移動し、リモートサブネットとPCのIPアドレスにpingを送信します。pingが成功すれば、VPN経由でのデータ送信が正常に完了しています。

ルーターA:

ルーターB:

注意: PCにファイアウォールが有効になっている場合、PCのIPアドレスへのpingはフェイルします。テスト中は一時的に無効に設定してください。

関連記事

ルーターの使用

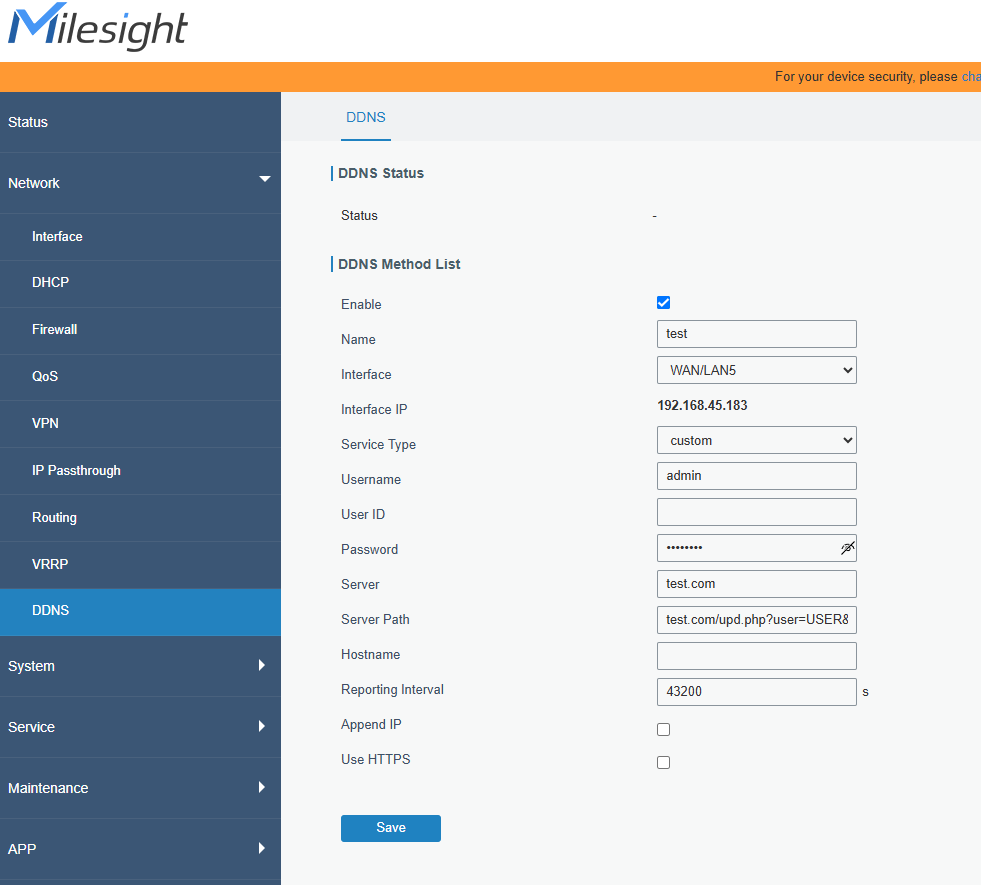

カスタムタイプのDDNSに接続する際のワイルドカードの使用方法カスタムタイプのDDNSに接続する際のワイルドカードの使用方法について説明します

カスタムタイプのDDNSに接続する際のワイルドカードの使用方法カスタムタイプのDDNSに接続する際のワイルドカードの使用方法について説明します Milesightルーター(OpenCPUシステム)HTTP APIの使用方法ユーザーは下記のステップに従ってAPIを呼び出し、デバイスを直接制御・管理できます。

Milesightルーター(OpenCPUシステム)HTTP APIの使用方法ユーザーは下記のステップに従ってAPIを呼び出し、デバイスを直接制御・管理できます。 MilesightルーターでZeroTier VPNを使用する方法ZeroTierは、仮想ネットワークを構築し、ソフトウェア定義ネットワーク(SDN)サービスを提供するソリューションです。

MilesightルーターでZeroTier VPNを使用する方法ZeroTierは、仮想ネットワークを構築し、ソフトウェア定義ネットワーク(SDN)サービスを提供するソリューションです。 Ubuntuを使用したDMVPNのインストールと設定例DMVPNサーバーのインストール方法、およびMilesightルーターをサーバーに接続する手順を説明します。

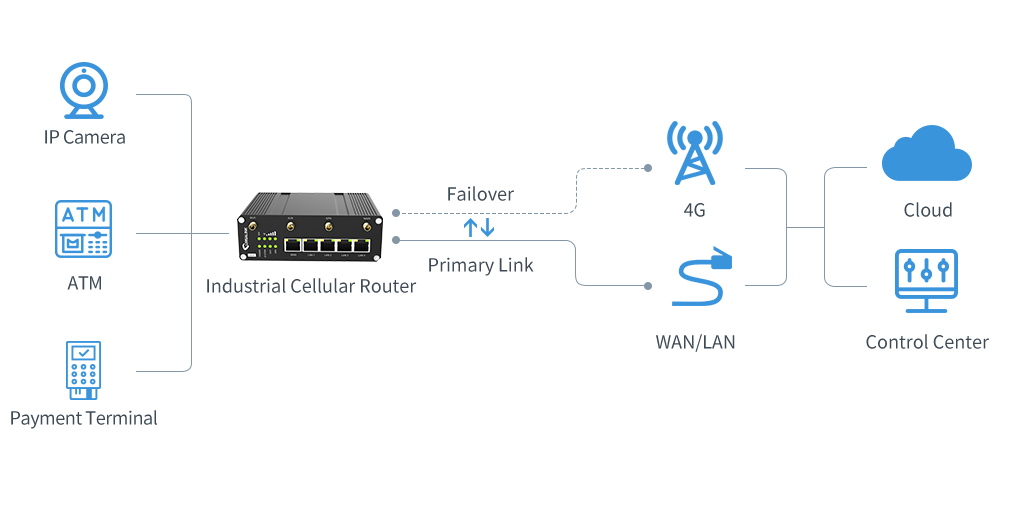

Ubuntuを使用したDMVPNのインストールと設定例DMVPNサーバーのインストール方法、およびMilesightルーターをサーバーに接続する手順を説明します。 ネットワークの常時接続機能を実現する方法Ursalink 産業用セルラールーターは、リンクフェイルオーバー機能によりネットワークをスムーズに稼働させます

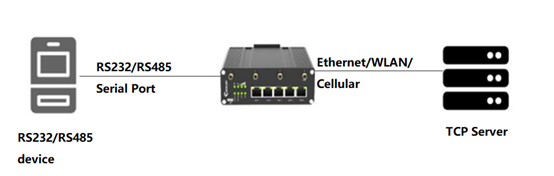

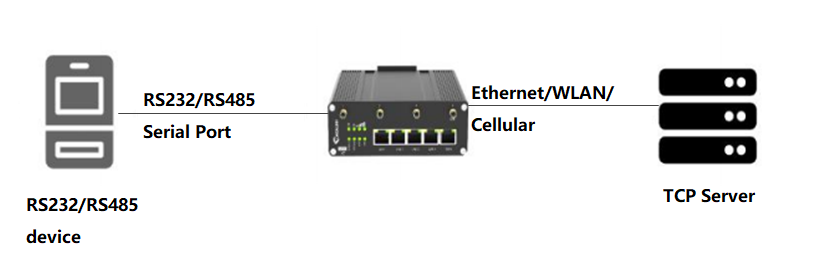

ネットワークの常時接続機能を実現する方法Ursalink 産業用セルラールーターは、リンクフェイルオーバー機能によりネットワークをスムーズに稼働させます MilesightルーターでシリアルDTUトランスペアレントモードを使用する方法Milesight ルーターでシリアル DTU 透過モードを使用する方法について簡単に説明します

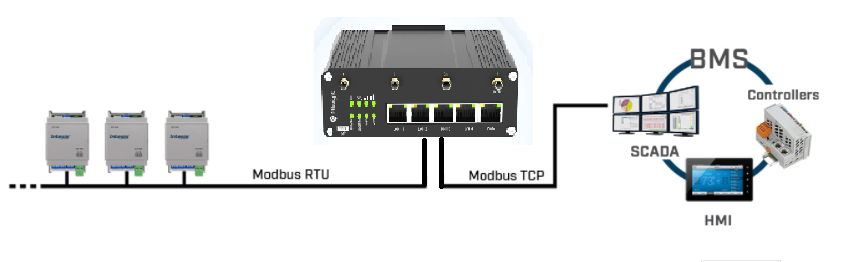

MilesightルーターでシリアルDTUトランスペアレントモードを使用する方法Milesight ルーターでシリアル DTU 透過モードを使用する方法について簡単に説明します Milesight ルーターで Modbus RTU を Modbus TCP に設定する方法最もよく使用されるのは、Modbus RTU(リモートターミナルユニット)、シリアル(RS-232またはRS-485)プロトコル、またはModbus(TCP/IP)伝送制御プロトコルとインターネットプロトコルです。

Milesight ルーターで Modbus RTU を Modbus TCP に設定する方法最もよく使用されるのは、Modbus RTU(リモートターミナルユニット)、シリアル(RS-232またはRS-485)プロトコル、またはModbus(TCP/IP)伝送制御プロトコルとインターネットプロトコルです。

Milesight ルーターでのModbus マスター機能の使用方法Milesightルーターは、Modbus RTU/TCPマスター(クライアント)として機能し、Modbusスレーブユニットデバイス(サーバー)からデータを要求できます

Milesight ルーターでのModbus マスター機能の使用方法Milesightルーターは、Modbus RTU/TCPマスター(クライアント)として機能し、Modbusスレーブユニットデバイス(サーバー)からデータを要求できます Python アプリケーションを使用して SNMP サーバーに DI/DO ステータスを書き込む方法Milesight ルーター上の Python アプリケーションを使用して、DI/DO ステータスを SNMP サーバーに書き込む方法について説明します。

Python アプリケーションを使用して SNMP サーバーに DI/DO ステータスを書き込む方法Milesight ルーター上の Python アプリケーションを使用して、DI/DO ステータスを SNMP サーバーに書き込む方法について説明します。 Milesight ルーターを GenieACS システムに TR-069 経由で統合する方法TR-069(Technical Report 069)は、正式名称を「CPE WAN Management Protocol」といい、ブロードバンド・フォーラムによって開発された業界標準プロトコルです

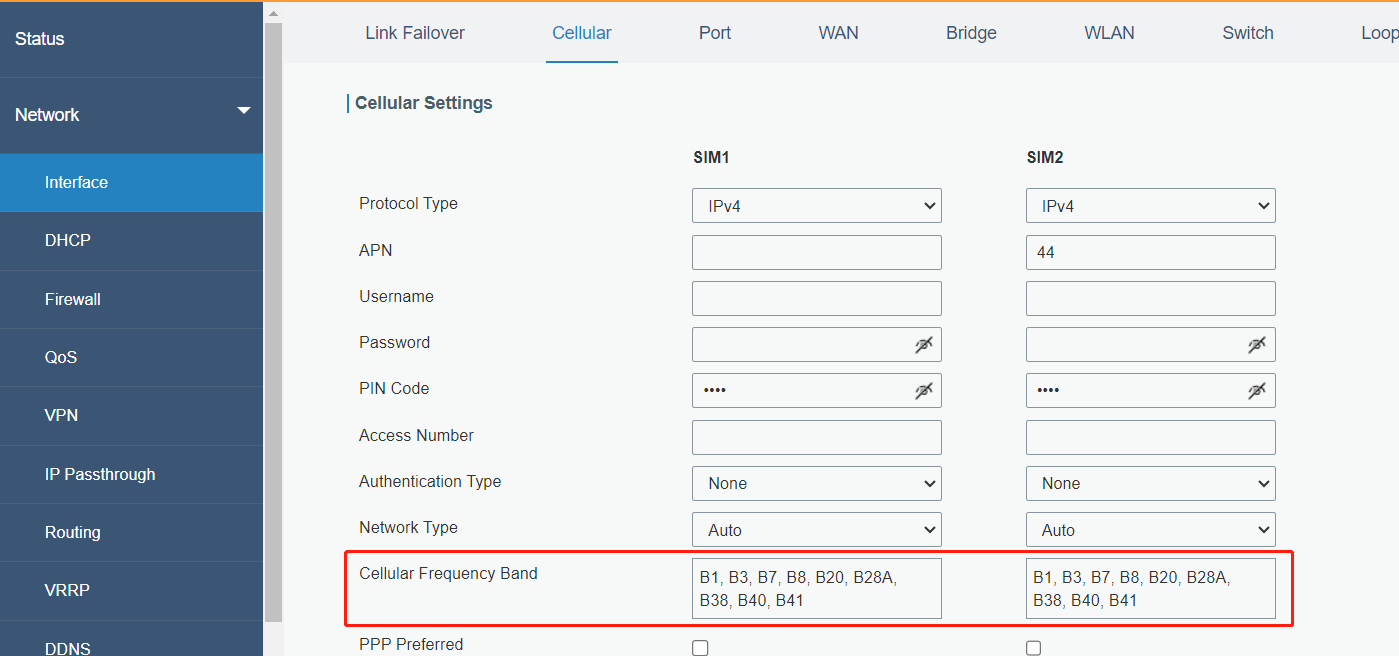

Milesight ルーターを GenieACS システムに TR-069 経由で統合する方法TR-069(Technical Report 069)は、正式名称を「CPE WAN Management Protocol」といい、ブロードバンド・フォーラムによって開発された業界標準プロトコルです Milesightルーターのセルラー周波数帯域選択セルラーネットワークに登録する特定のセルラー周波数帯域を選択する方法について説明します

Milesightルーターのセルラー周波数帯域選択セルラーネットワークに登録する特定のセルラー周波数帯域を選択する方法について説明します Milesight UR75&UF51ルーターでDOをコントロールする方法DOの原理とDOの制御方法について説明します

Milesight UR75&UF51ルーターでDOをコントロールする方法DOの原理とDOの制御方法について説明します Milesight UR3x&UR41ルーターでDOをコントロールする方法DOの原理とDOの制御方法について説明します

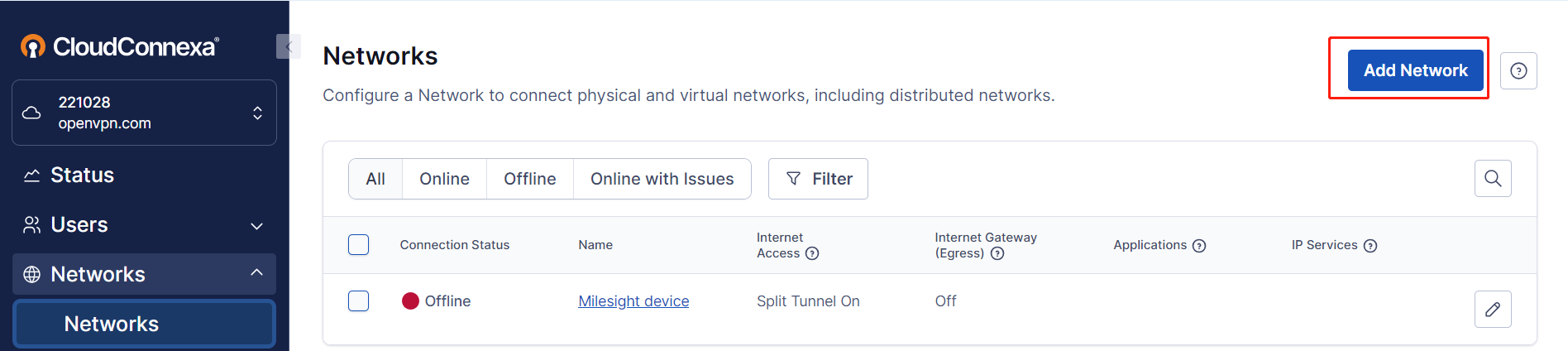

Milesight UR3x&UR41ルーターでDOをコントロールする方法DOの原理とDOの制御方法について説明します MilesightルーターをOpenVPN CloudConnexaに接続する方法CloudConnexaを例に、MilesightルーターとCPEでOpenVPNクライアントを構成する方法を説明します。

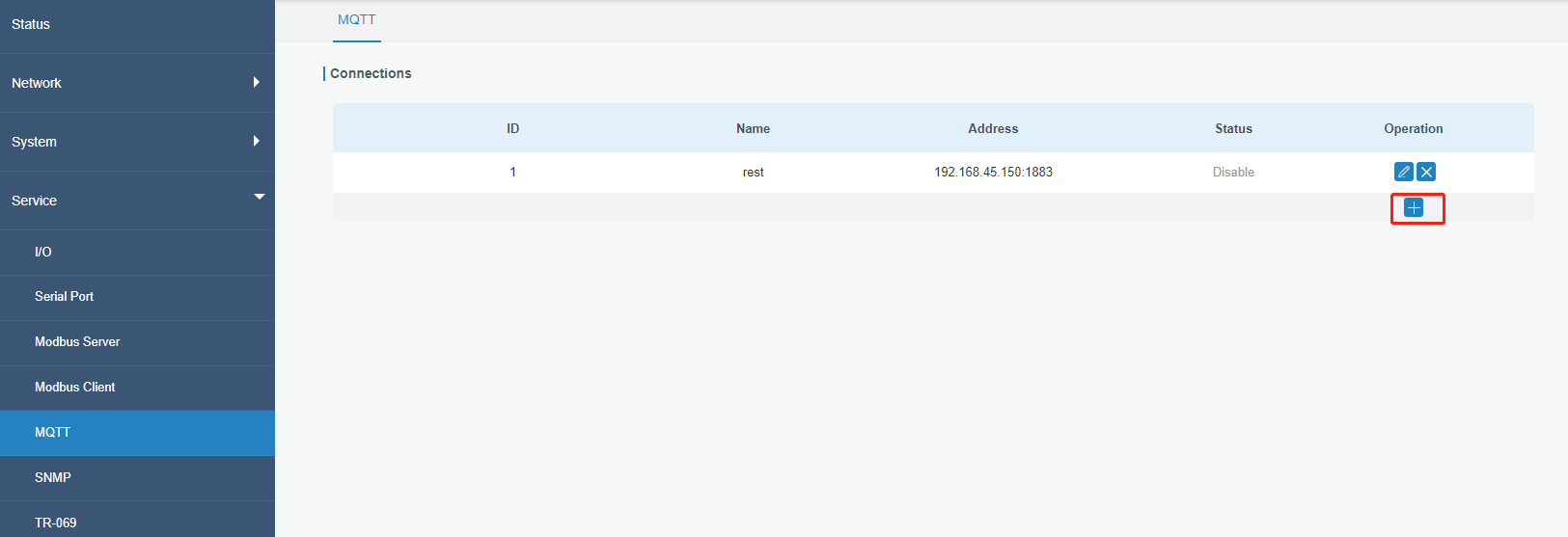

MilesightルーターをOpenVPN CloudConnexaに接続する方法CloudConnexaを例に、MilesightルーターとCPEでOpenVPNクライアントを構成する方法を説明します。 MilesightルーターのMQTTメッセージング機能MQTT クライアントとしてデータをパブリッシュするための MQTT 設定の構成方法、およびルーター情報とデータの取得方法について説明します。

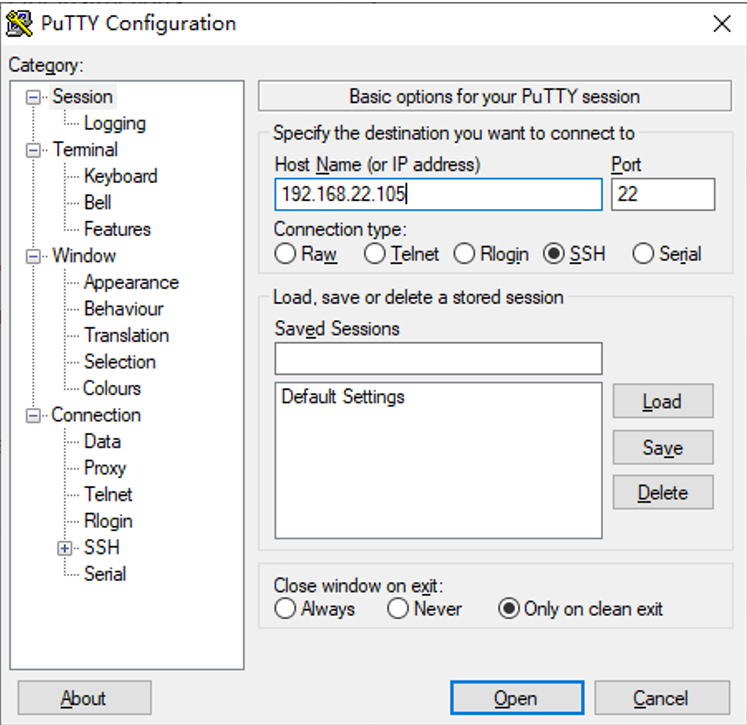

MilesightルーターのMQTTメッセージング機能MQTT クライアントとしてデータをパブリッシュするための MQTT 設定の構成方法、およびルーター情報とデータの取得方法について説明します。 Milesight ルーターで「pip install」を実行する方法Milesight セルラー ルーターには、Python での二次開発用に組み込みコンポーネントが搭載されています。

Milesight ルーターで「pip install」を実行する方法Milesight セルラー ルーターには、Python での二次開発用に組み込みコンポーネントが搭載されています。 MilesightルーターでACLを設定する方法アクセス制御リスト(ACL)の設定について詳細に説明します

MilesightルーターでACLを設定する方法アクセス制御リスト(ACL)の設定について詳細に説明します MilesightルーターでのDIの使い方DI の使用方法と DI ステータスの確認方法について説明します

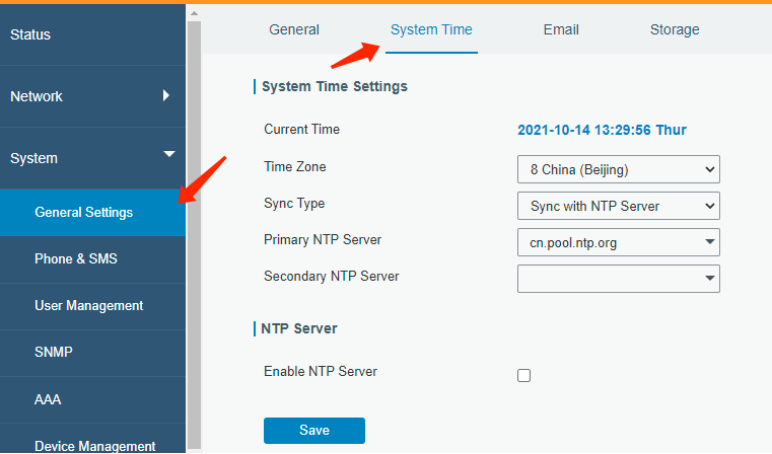

MilesightルーターでのDIの使い方DI の使用方法と DI ステータスの確認方法について説明します システム時刻の設定方法とNTPサーバーのセットアップNTP サーバーとの同期を例に、システム時刻の設定方法と、ルーターを NTP サーバーとして使用する方法を説明します。

システム時刻の設定方法とNTPサーバーのセットアップNTP サーバーとの同期を例に、システム時刻の設定方法と、ルーターを NTP サーバーとして使用する方法を説明します。 SMSの送受信と遠隔操作の方法この手順により、電話グループ1のSIM1番号のみがこのルーターを制御するためのメッセージを送信できるようになります。

SMSの送受信と遠隔操作の方法この手順により、電話グループ1のSIM1番号のみがこのルーターを制御するためのメッセージを送信できるようになります。

ソリューション / IoT サポート

- LoRaWAN ゲートウェイ FAQ – 2021年10月 2021年10月31日UG6x を TR069 ACS システムまたは SNMP 経由でアップグレードすることは可能ですか?

- LoRaWANゲートウェイFAQ-2021年6月 2021年6月16日LoRaWANゲートウェイでノード(チャンネル)からデータを受信または送信するために設定できるチャンネルの最大数はいくつですか?

- LoRaWANゲートウェイFAQ-2022年2月 2022年2月1日UG6Xをインターネットに接続したのですが、PingとTracerouteの機能が動作していません

- Milesight VPNでデバイス数を拡張する方法 2022年1月8日Milesight VPN の無料版では、最大 25 台のデバイスの接続と管理しかサポートされていません。また、接続するデバイスの台数を増やす必要がある場合は、ライセンスを作成いたします。

- Milesight VPNのWeb GUIにアクセスできない 2022年9月19日Milesight VPN は、Milesight ルーターとのシームレスな接続に対応しています。インストールについては、Milesight VPN ユーザーガイドをご覧ください。インストール後に Web GUI にアクセスできない場合は、こちらの記事で簡単なトラブルシューティングを行ってください。

- Milesight VPN証明書の有効時間の設定方法 2022年3月14日Milesight VPN の認証が期限切れであることが確認された場合、または Milesight VPN の無効期限を延長したい場合は、この記事を参照して新しい認証を再生成してください。

- MilesightVPNによるビデオ監視アクセス 2022年1月8日MilesightVPN を使用すると、MilesightVPN を VPN サーバーとして設定し、UR シリアルルーターとモニターセンターを MilesightVPN に接続することで、カメラにリモートアクセスすることができます。

- MilesightゲートウェイでワイヤガードVPNを設定する方法 2025年3月9日この記事では、例として2つのMileightゲートウェイ間のWireguard VPNトンネルの確立方法を説明します。

- MilesightゲートウェイをOpenVPNクラウドに接続する方法 2025年3月9日MilesightゲートウェイをOpenVPNクラウドに接続する方法

- Milesightルータ間でIPsec VPNを確立する方法 2022年9月19日Milesight ルーター間で IPsec VPN を設定する方法について説明します。

- PC が Milesight VPN に接続できません 2022年1月8日Milesight VPN は OpenVPN ベースで、OpenVPN クライアントによる PC と VPN サーバーの接続をサポートしています。接続に失敗した場合は、この記事で簡単なトラブルシューティングを行ってください。